[Multi Cloud] AWS-OCI VPN tunnel 이중화 (BGP)_3.AWS-OCI VPN1 구성(OCI)

[Multi Cloud] AWS-OCI VPN tunnel 이중화 (BGP)_3.AWS-OCI VPN1 구성(OCI)

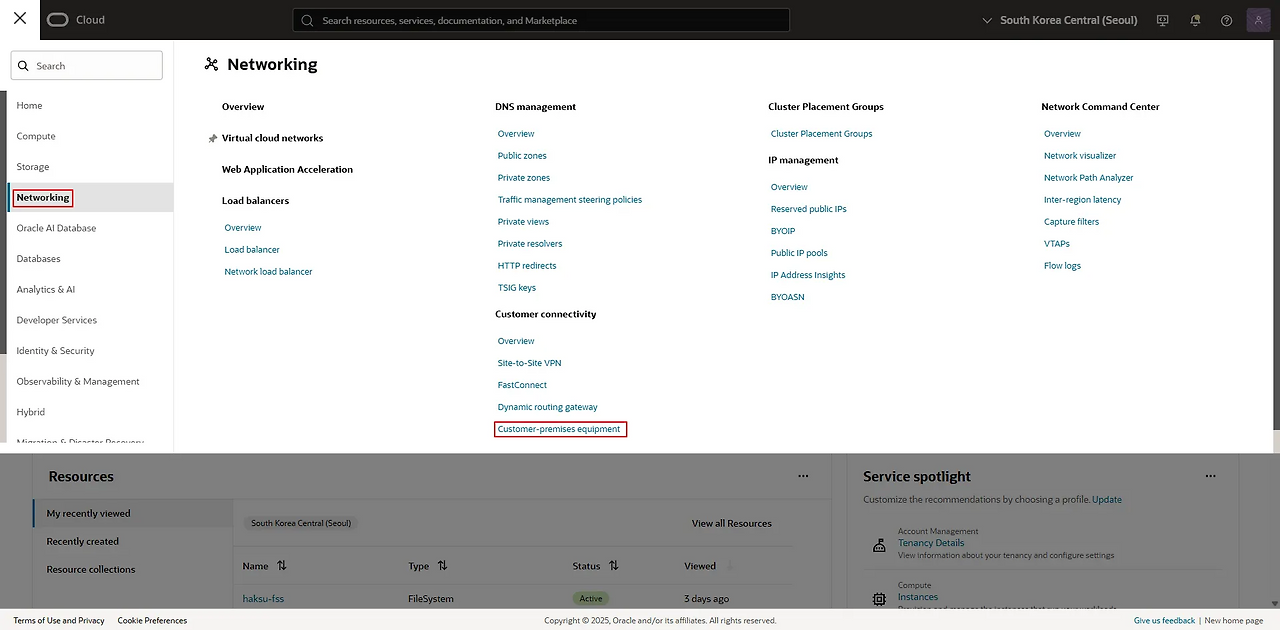

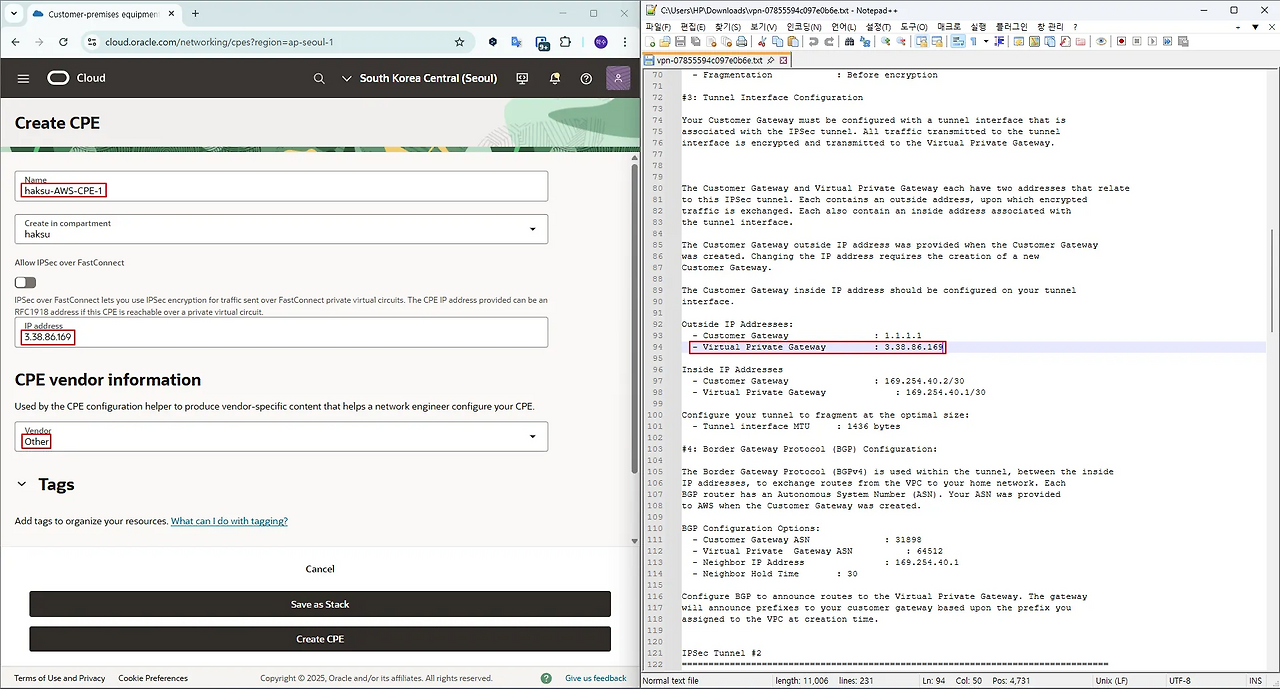

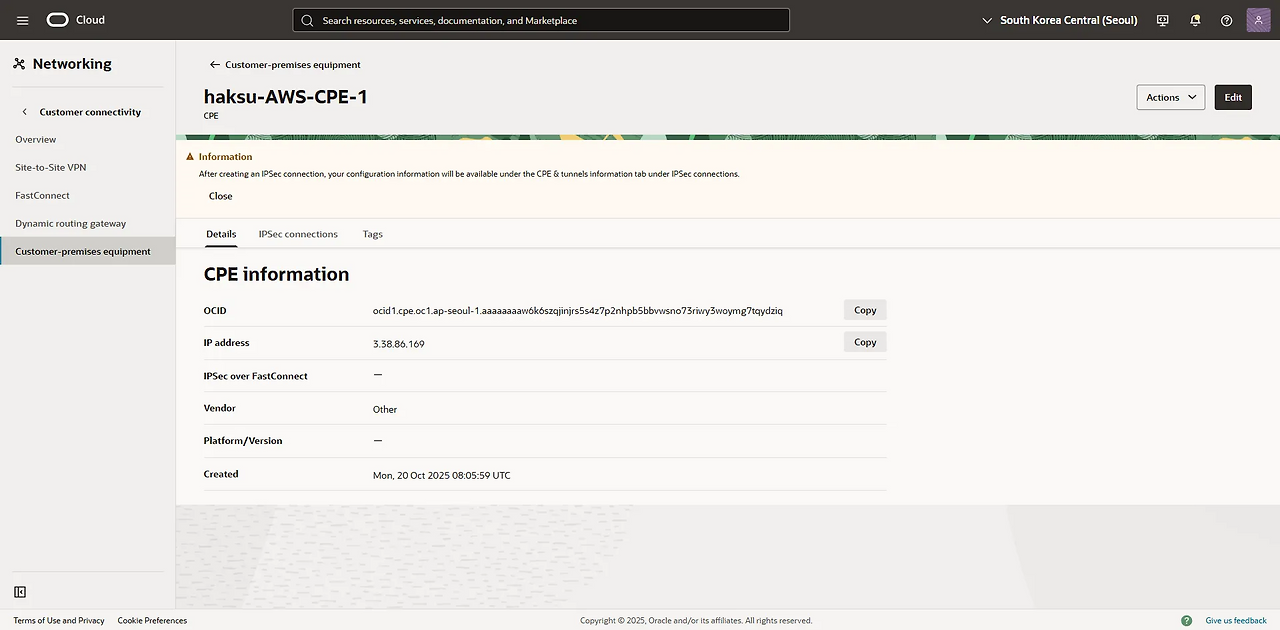

3.1. CPE

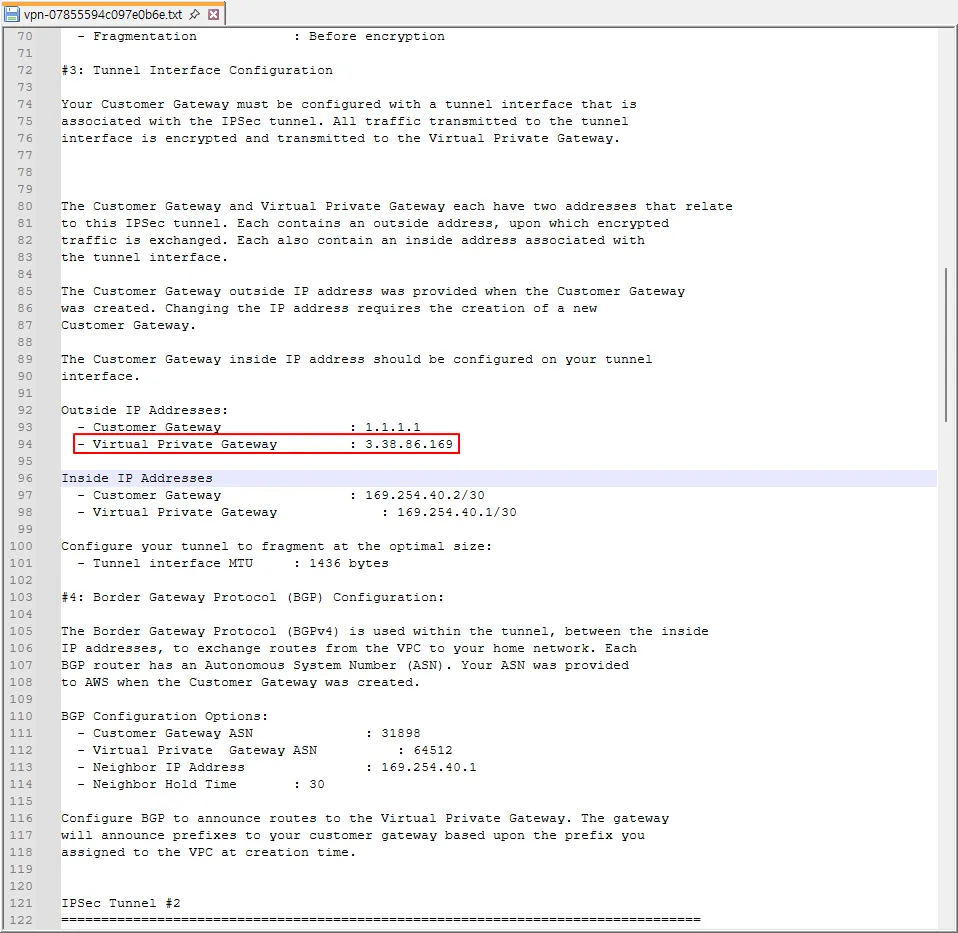

3.1.1. AWS 측 VPN Tunnel 1 IP 확인

3.1.2. 설정

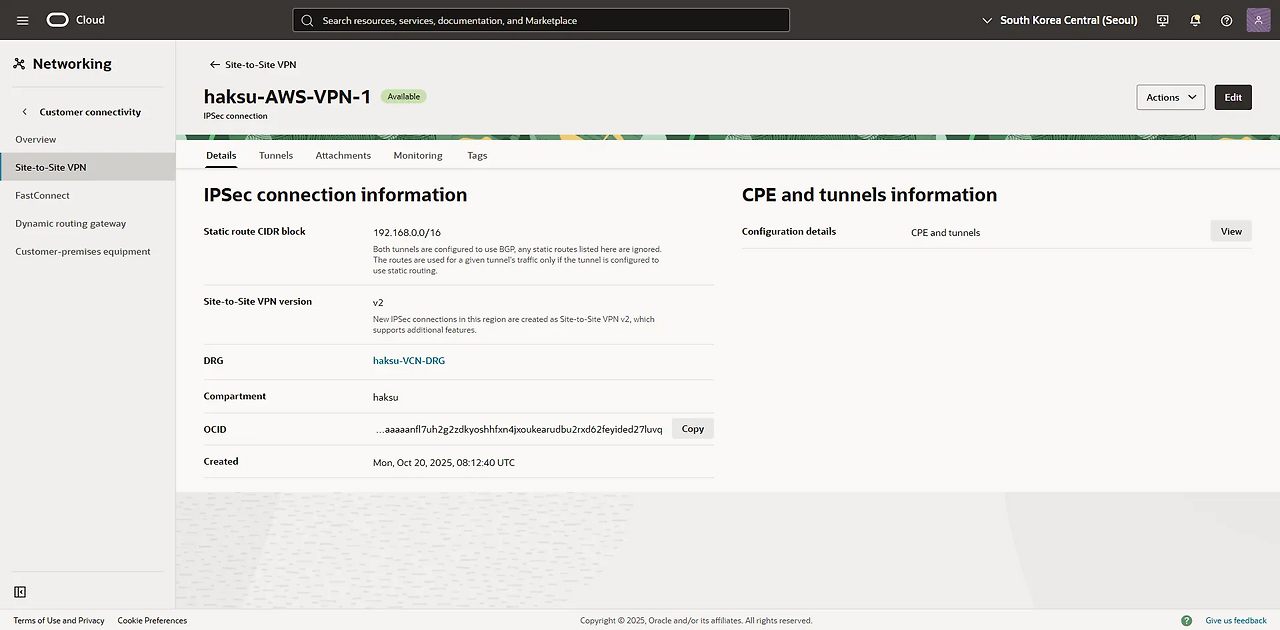

3.2. VPN

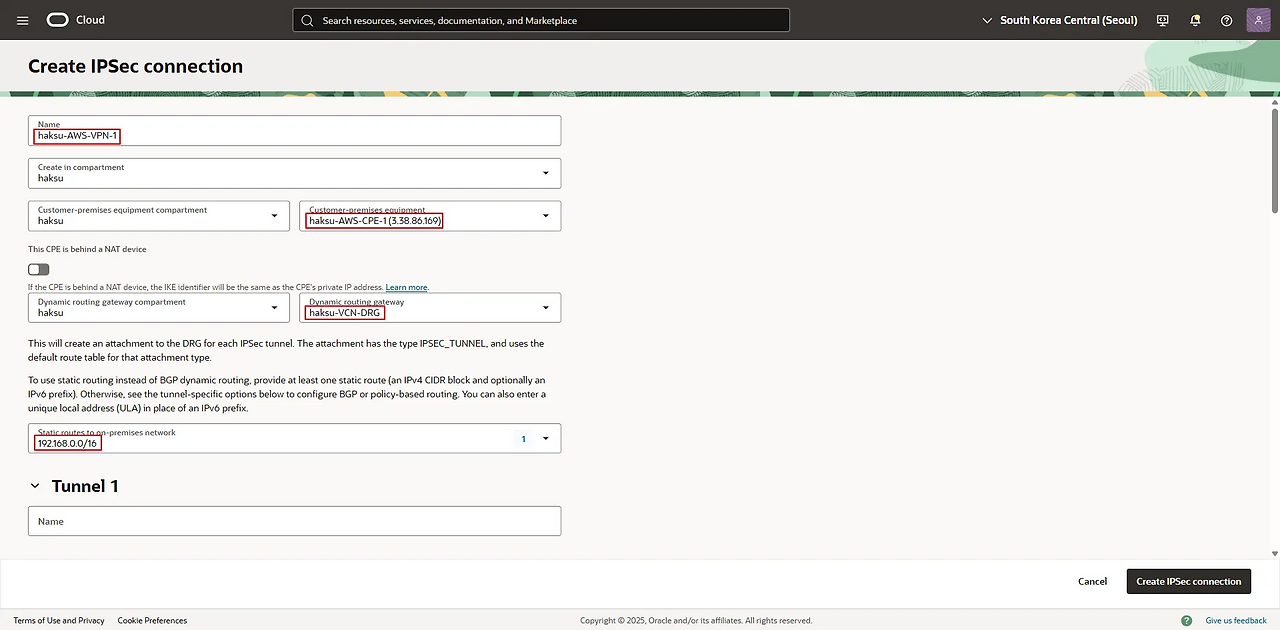

3.2.1. 기본 생성

VPN을 BGP로 구성하는 경우, 해당 Static route to on-premises network 설정은 무시됨

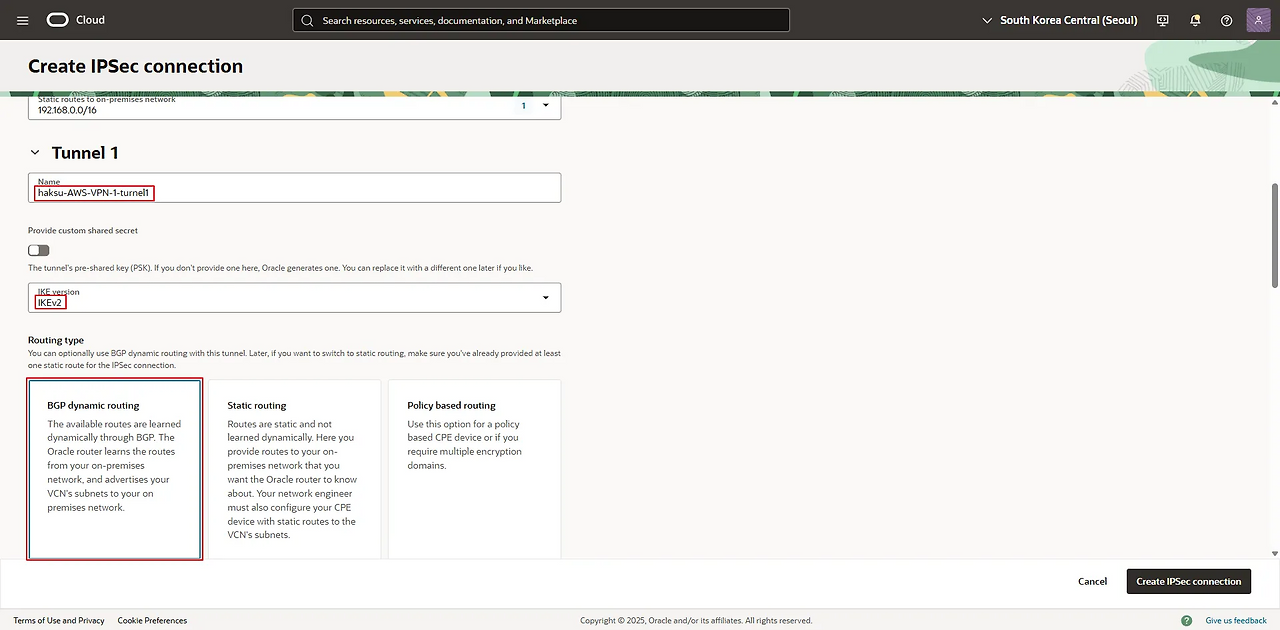

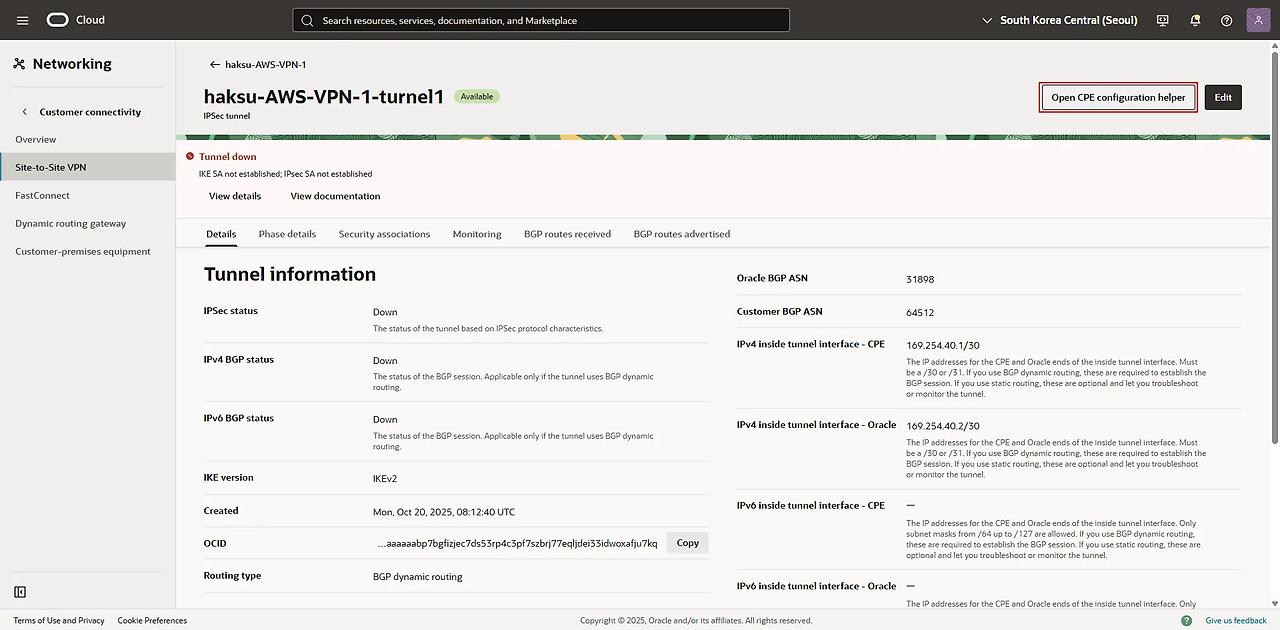

3.2.2 Tunnel 1 (+Tunnel 2)

- 기본 정보

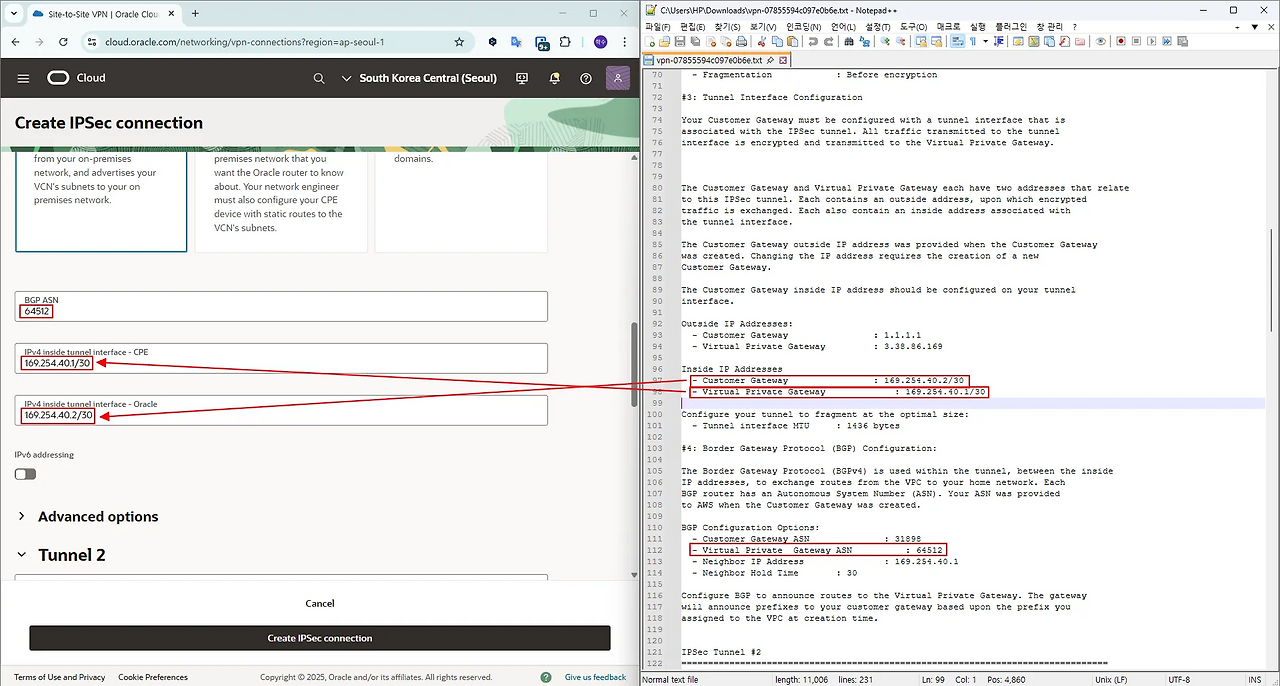

- BGP 정보

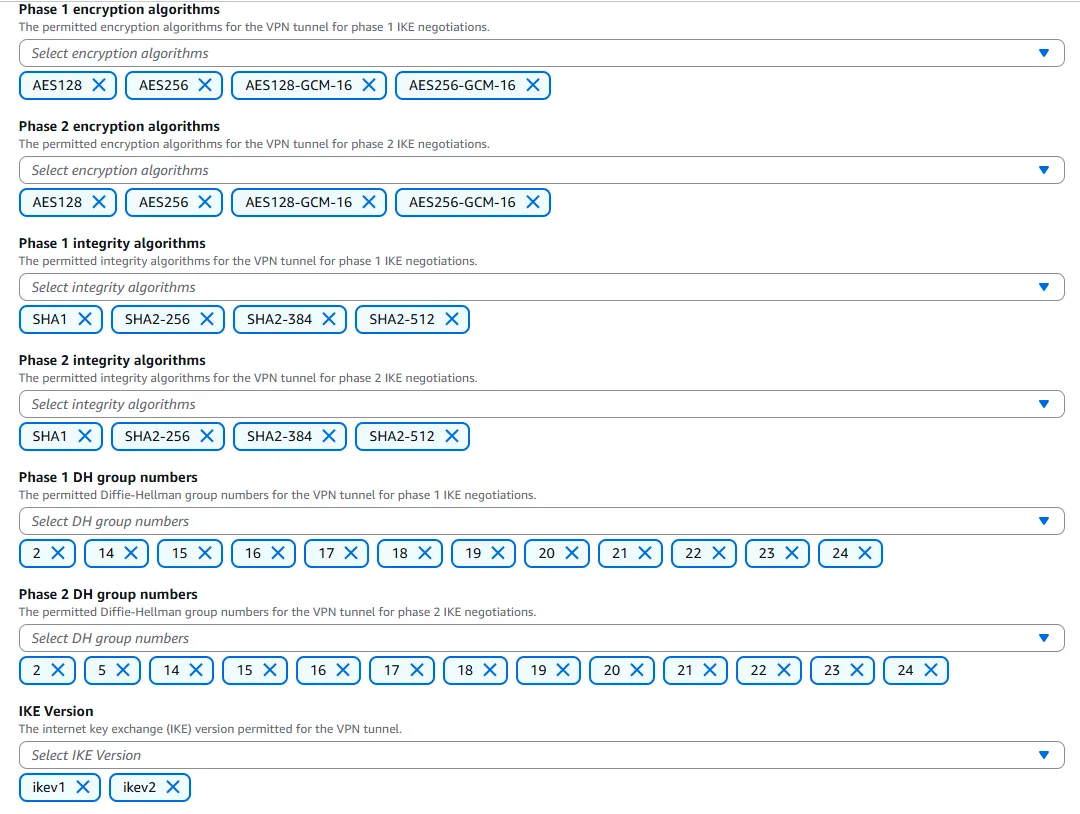

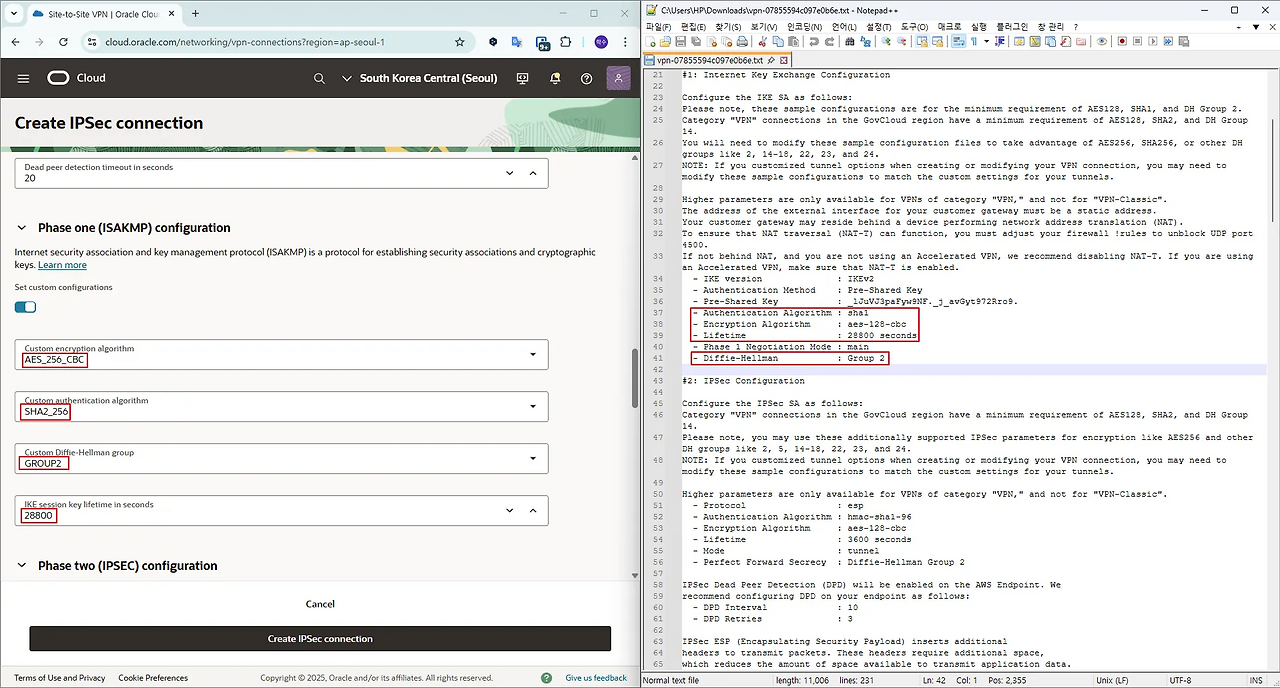

- Phase 1 → AWS 측 정보와 일치

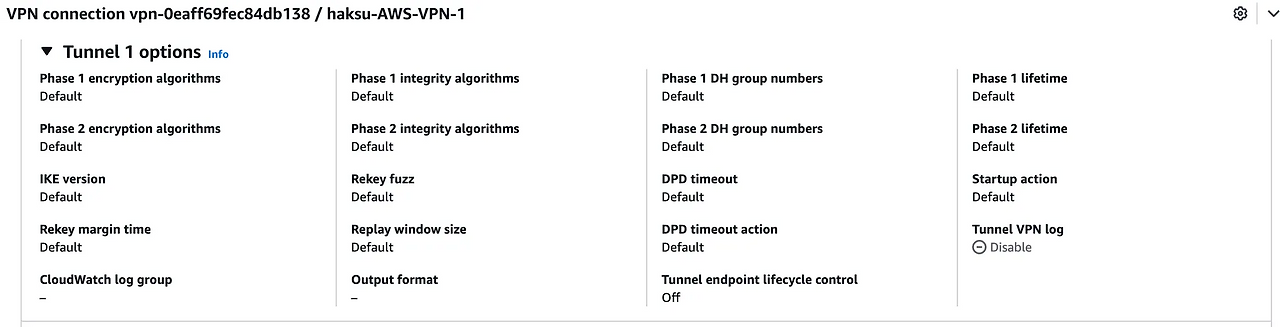

AWS에서 Tunnel 알고리즘 정보를 변경하지 않고 Default로 생성한 경우, 위 Configuration 파일과 같이 Phase 별 알고리즘 정보가 하나만 표기 (실제 아래 사진과 같이 모두 체크되어 이용할 수 있으나 OCI 측에서 설정되어야 하는 알고리즘 정보를 오해하기 쉬움)

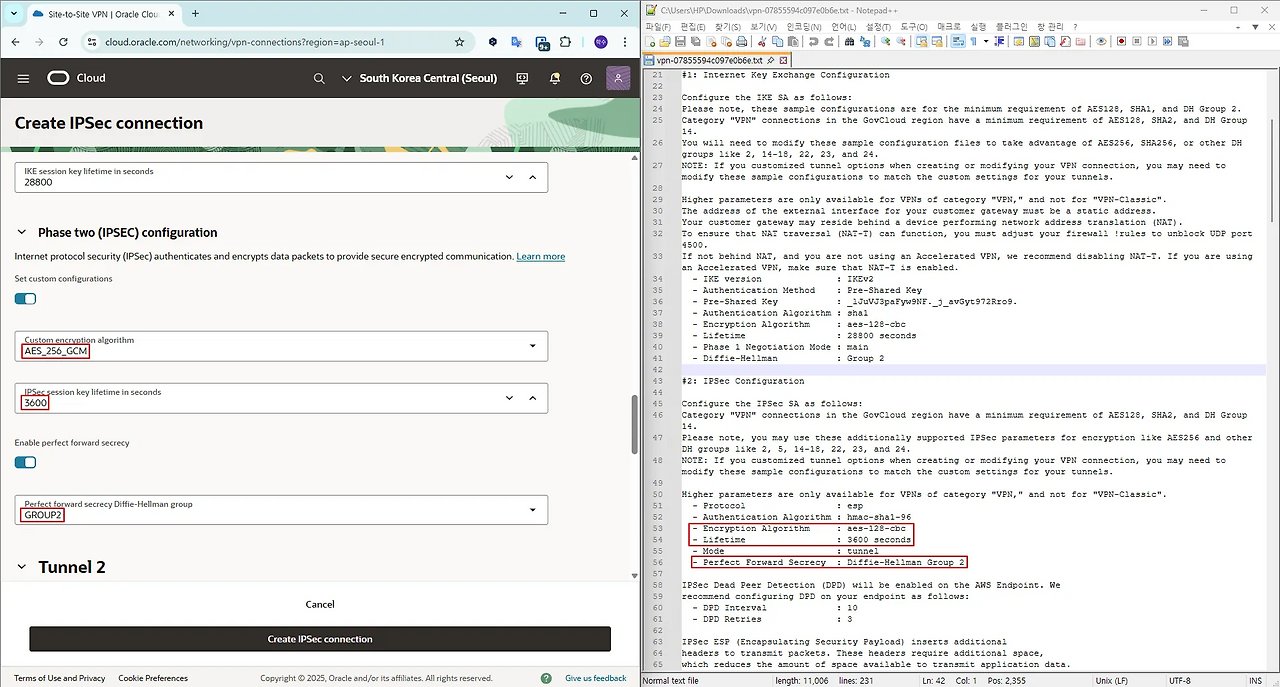

- Phase 2 → AWS 측 정보와 일치

Tunnul2는 이용하지 않지만, 동일한 방법으로 구성

- 생성 확인

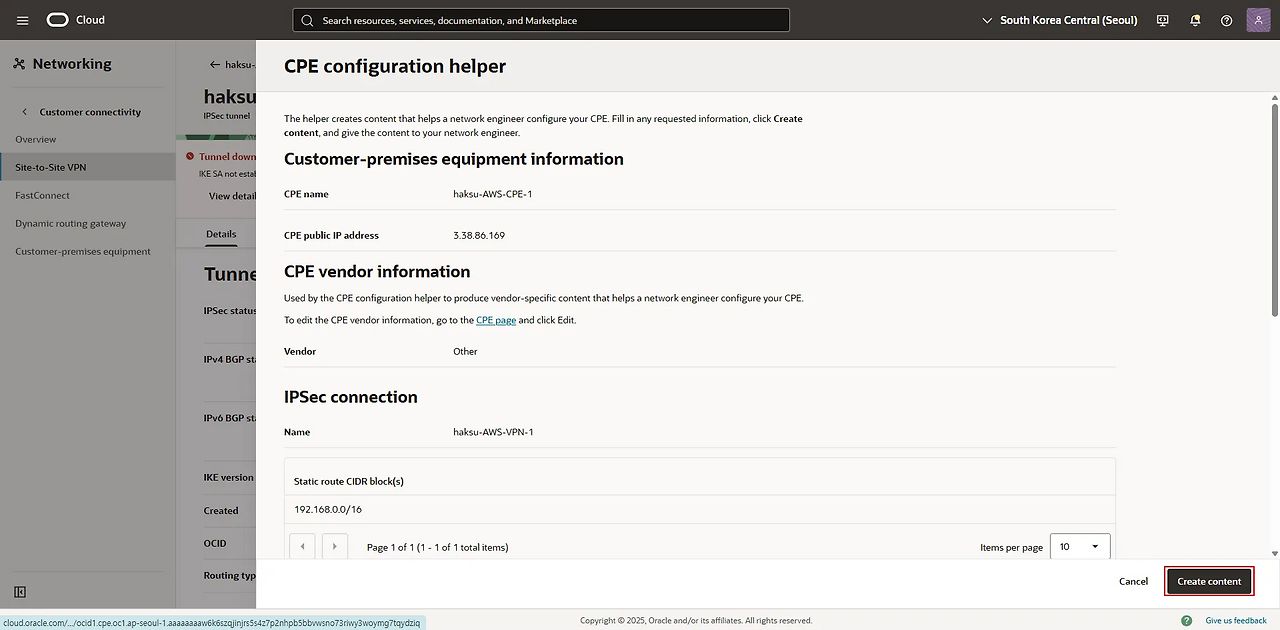

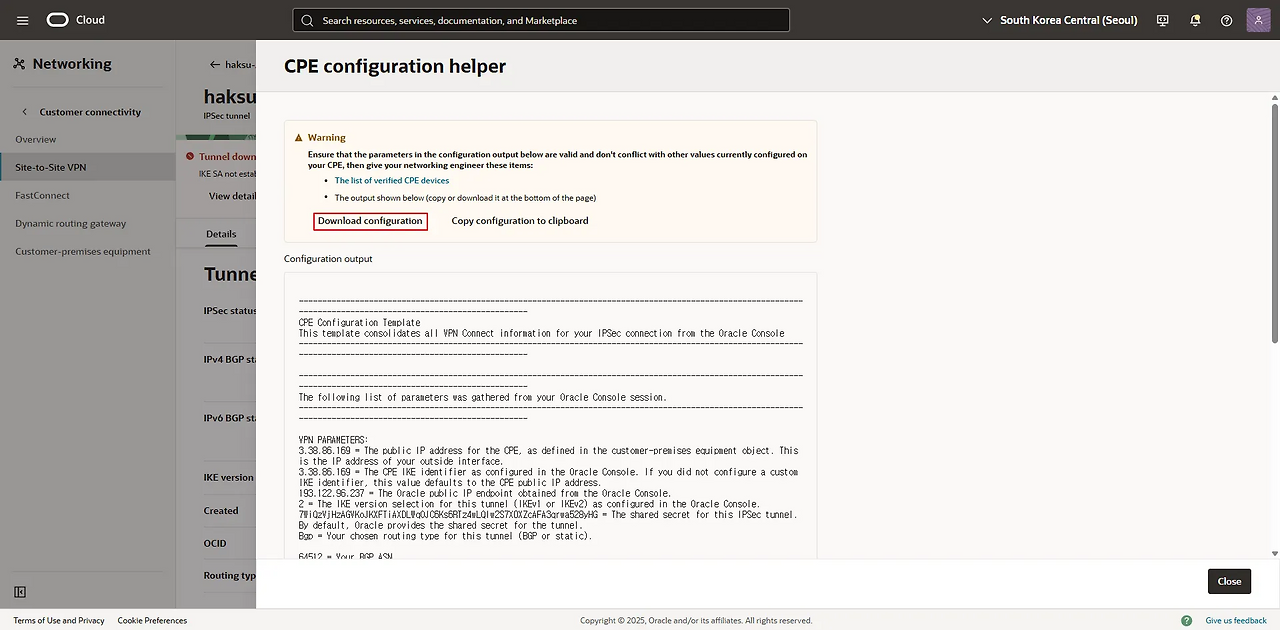

3.2.3. Tunnel configuration

This post is licensed under CC BY 4.0 by the author.