[AWS-Security] 6.1. VPC를 넘어서는 네트워크 접근 보호

[AWS-Security] 6.1. VPC를 넘어서는 네트워크 접근 보호

1. VPC 엔드포인트 및 PrivateLink

보안을 위해 Internet Gateway를 달고 싶지 않은 경우, AWS 서비스나 외부 API는 꼭 사용해야할 때 활용하는 기술이다.

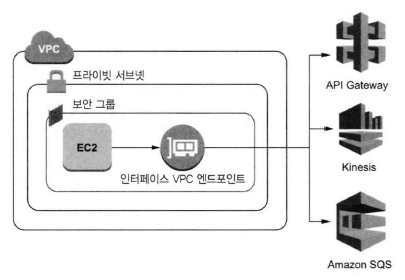

1.1. 인터페이스 VPC Endpoint

- Private Subnet 안에서 Public Internet을 거치지 않고, AWS 내부망을 통해 SQS, Kinesis 등의 AWS 서비스에 비공개 연결할 수 있는 기술이다.

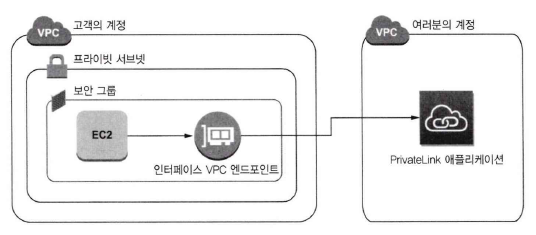

1.2. AWS PrivateLink

- AWS 서비스 뿐만 아니라, 직접 만든 애플리케이션 (API)을 다른 고객(타 VPC 혹은 타 계정)에게 비공개로 제공하고 싶을 때 사용하는 기술이다.

- 고객은 Public Internet을 탈 필요 없이, 자신의 VPC에 엔드포인트를 생성해 내 API로 안전하게 라우팅할 수 있다.

2. AWS WAF

Security Group과 NACL은 IP 주소, 포트, 프로토콜이라는 정보를 통해 트래픽을 차단한다. 하지만 정상적인 포트(80, 443 등)에 악의적인 코드를 숨겨 들어오면 차단할 수 없다.

- AWS WAF : 웹 트래픽 (HTTP 요청)의 ‘내용물까지 확인하고 필터링’하는 정교한 웹 애플리케이션 방화벽이다.

- 악의적인 항목(SQL 인젝션, Cross-Site Scriting 등)이 포함된 트래픽을 식별하고 차단할 수 있다.

3. AWS Shield

수만 대의 PC가 공격하는 대규모 DDoS를 전용으로 차단하는 서비스이다.

- AWS Shield Standard : 일반적인 인프라 대상 DDoS 공격을 방어하며, 무료로 자동 활성화 되어 있다. (CloudFront를 앞에 두면, AWS에서 호스팅하지 않는 서비스들까지 DDoS 방어 혜택을 볼 수 있다.)

- AWS Shield Advanced : 보다 대규모이고 정교한 서비스 거부 공격을 막기 위해 추가 보호 기능을 제공하는 유료 서비스이다.

This post is licensed under CC BY 4.0 by the author.